Бесплатные дешифраторы. Ваши файлы были зашифрованы — что делать? Как расшифровать фотки зашифрованные вирусом

Восстановление зашифрованных файлов — это проблема с которой столкнулись большое количество пользователей персональных компьютеров, ставших жертвой разнообразных вирусов-шифровальщиков. Количество вредоносных программ в этой группе очень много и оно увеличивается с каждым днём. Только в последнее время мы столкнулись с десятками вариантами шифровальщиков: CryptoLocker, Crypt0l0cker, Alpha Crypt, TeslaCrypt, CoinVault, Bit Crypt, CTB-Locker, TorrentLocker, HydraCrypt, better_call_saul, crittt и т.д.

Конечно, восстановить зашифрованные файлы можно просто выполнив инструкцию, которую создатели вируса оставляют на заражённом компьютере. Но чаще всего стоимость расшифровки очень значительна, так же нужно знать, что часть вирусов-шифровальщиков так зашифровывают файлы, что расшифровать их потом просто невозможно. И конечно, просто неприятно платить за восстановление своих собственных файлов.

Способы восстановления зашифрованных файлов бесплатно

Существует несколько способов восстановить зашифрованные файлы используя абсолютно бесплатные и проверенные программы, такие как ShadowExplorer и PhotoRec. Перед и во время восстановления старайтесь как можно меньше использовать зараженный компьютер, таким образом вы увеличиваете свои шансы на удачное восстановление файлов.

Инструкцию, описанную ниже, нужно выполнять шаг за шагом, если у вас что-либо не получается, то ОСТАНОВИТЕСЬ, запросите помощь написав комментарий к этой статье или создав новую тему на нашем .

1. Удалить вирус-шифровальщик

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

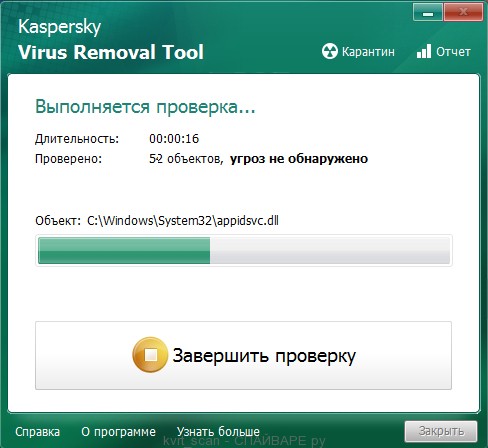

1.1. Удалить вирус-шифровальщик с помощью Kaspersky Virus Removal Tool

Кликните по кнопке Сканировать для запуска проверки вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

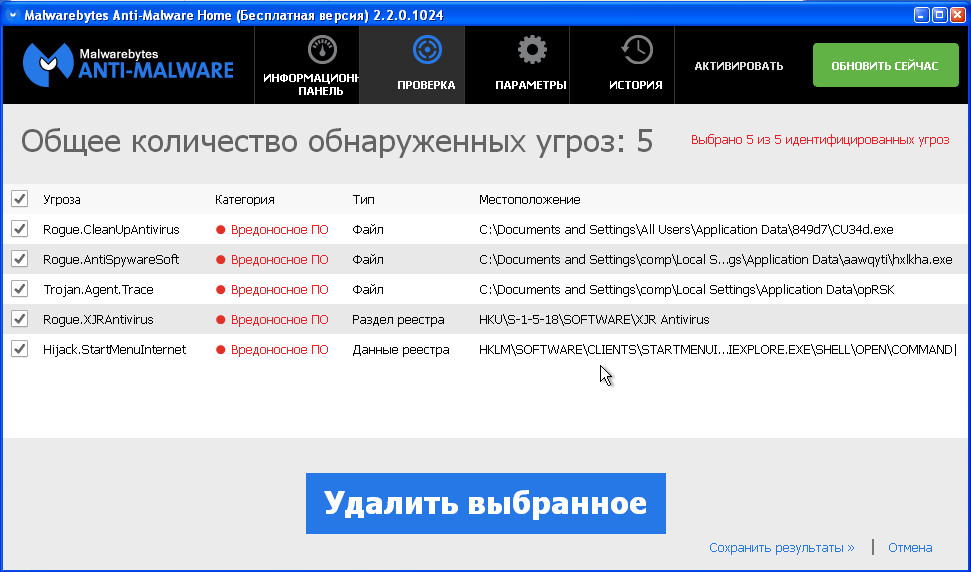

1.2. Удалить вирус-шифровальщик с помощью Malwarebytes Anti-malware

Скачайте программу . После окончания загрузки запустите скачанный файл.

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку . Malwarebytes Anti-malware начнёт проверку вашего компьютера.

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

2. Восстановить зашифрованные файлы используя ShadowExplorer

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

Скачайте программу . Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

3. Восстановить зашифрованные файлы используя PhotoRec

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

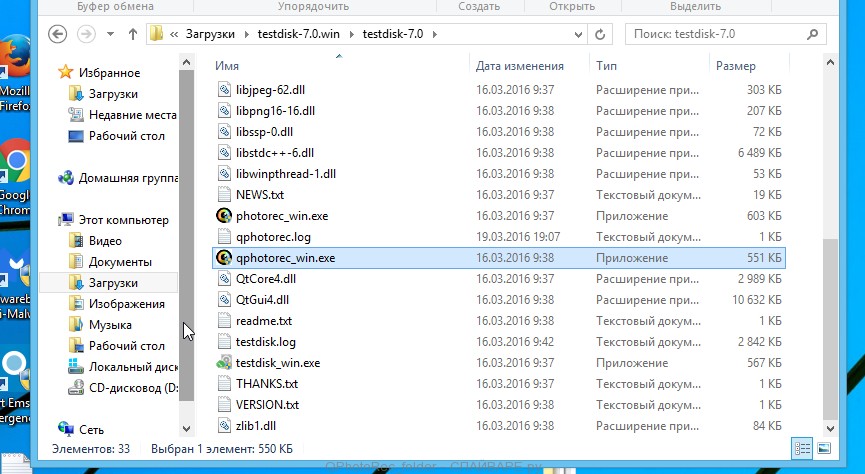

Скачайте программу . Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Первые троянцы-шифровальщики семейства Trojan.Encoder появились в 2006-2007 году. С января 2009 года число их разновидностей увеличилось примерно на 1900%! В настоящее время Trojan.Encoder - одна из самых опасных угроз для пользователей, имеющая несколько тысяч модификаций. С апреля 2013 года по март 2015 года в вирусную лабораторию компании «Доктор Веб» поступило 8 553 заявки на расшифровку файлов, пострадавших от действий троянцев-энкодеров.

Вирусы-шифровальщики практически отвоевали первое место в обращениях на форумы по информационной безопасности. Ежесуточно в среднем 40 заявок на расшифровку поступают только сотрудникам вирусной лаборатории «Доктор Веб» от пользователей, зараженных различными видами троянов-шифровальщиков (Trojan.Encoder, Trojan-Ransom.Win32.Xorist, Trojan-Ransom.Win32.Rector, Trojan.Locker, Trojan.Matsnu, Trojan-Ransom.Win32.Rannoh, Trojan-Ransom.Win32.GpCode, Цифровой сейф, Цифровой кейс, lockdir.exe, rectorrsa, Trojan-Ransom.Win32.Rakhn, CTB-Locker, vault

и проч). Основными признаками таких заражений является смена расширений пользовательских файлов, таких, как музыкальные файлы, файлы изображений, документы и т.д., при попытках открытия которых появляется сообщение от злоумышленников с требованием оплаты за получение дешифровщика. Так же возможны изменение фонового рисунка рабочего стола, появление текстовых документов и окон с соответствующими сообщениями о шифровке, нарушении лицензионных соглашений и проч. Особенно опасны трояны-шифровальщики для коммерческих фирм, поскольку потерянные данные баз данных, платежных документов могут заблокировать работу фирмы на неопределенное время, приводя к упущению выгоды.

Троянцы семейства Trojan.Encoder используют несколько десятков различных алгоритмов шифрования пользовательских файлов. Например, чтобы подобрать ключи для расшифровки файлов, зашифрованных троянцем Trojan.Encoder.741, методом простого перебора, потребуется:

107902838054224993544152335601 год

Расшифровка поврежденных троянцем файлов возможна не более чем в 10% случаев. А это значит, что большинство данных пользователей потеряны безвозвратно.

Сегодня вымогатели требуют за расшифровку файлов до 1 500 биткоинов .

Даже если вы заплатите выкуп злоумышленнику, никакой гарантии восстановления информации он вам не даст .

Доходит до курьезов – зафиксирован случай, когда, несмотря на заплаченный выкуп, преступники не смогли расшифровать файлы, зашифрованные созданным ими Trojan.Encoder, и отправили пострадавшего пользователя за помощью... в службу технической поддержки антивирусной компании!

Как происходит заражение?

- Через вложения в электронной почте; методом социальной инженерии злоумышленники вынуждают пользователя открыть прикрепленный файл.

- С помощью Zbot-инфекций, замаскированных в виде вложений в формате PDF.

- Через наборы эксплойтов, расположенные на взломанных веб-сайтах, которые используют уязвимости на компьютере, чтобы установить инфекцию.

- Через троянцев, которые предлагают скачать плеер, необходимый для просмотра онлайн-видео. Такое, как правило, встречается на порно-сайтах.

- Через RDP, используя подбор паролей и уязвимости в данном протоколе.

- С помощью зараженных кейгенов, кряков и утилит активации.

При использовании подбора паролей RDP злоумышленник сам заходит под взломанной учетной записью, сам отключает или выгружает антивирусный продукт и сам запускает шифрование.

Пока Вы не перестанете пугаться писем с заголовками «Задолженность», «Уголовное производство» и т. п., злоумышленники будут пользоваться Вашей наивностью.

Задумайтесь... Научитесь сами и научите других простейшим основам безопасности!

- Никогда не открывайте вложения из писем, полученных от неизвестных адресатов, каким бы пугающим не был заголовок. Если вложение пришло, как архив, потрудитесь просто просмотреть содержимое архива. И если там исполняемый файл (расширение.exe, .com, .bat, .cmd, .scr), то это на 99,(9)% ловушка для Вас.

- Если Вы все же чего-то опасаетесь, не поленитесь узнать истинный электронный адрес той организации, от лица которой к Вам пришло письмо. Это ведь не так сложно узнать в наш информационный век.

- Даже если адрес отправителя оказался истинным, не поленитесь уточнить по телефону наличие такого отправленного письма. Адрес отправителя легко подделать при помощи анонимных smtp-серверов.

- Если в отправителе написано Сбербанк или Почта России, то это еще ничего не значит. Нормальные письма в идеале должны быть подписаны ЭЦП. Внимательно проверяйте прикрепленные к таким письмам файлы перед открытием.

- Регулярно делайте резервные копии информации на отдельных носителях.

- Забудьте об использовании простых паролей, которые легко подобрать и попасть в локальную сеть организации под Вашими данными. Для доступа по RDP используйте сертификаты, доступ через VPN или двухфакторную авторизацию.

- Никогда не работайте с правами Администратора, внимательно относитесь к сообщениям UAC, даже если они имеют "синий цвет" подписанного приложения, не нажимайте "Да", если не запускали установки или обновления.

- Регулярно устанавливайте обновления безопасности не только операционной системы, но и прикладных программ.

- Установите пароль на настройки антивирусной программы , отличный от пароля учетной записи, включите опцию самозащиты

Процитируем рекомендации компаний "Др.Веб " и "Лаборатории Касперского ":

- немедленно отключите компьютер для остановки действия трояна, кнопка Reset/Включение на вашем компьютере может спасти значительную часть данных;

- Комментарий сайт: Несмотря на то, что такую рекомендацию дают известные лаборатории, в некоторых случаях её выполнение приведет к усложнению расшифровки, поскольку ключ может хранится в оперативной памяти и после перезагрузки системы, восстановить его будет невозможно. Для остановки дальнейшего шифрования, можно заморозить выполнение процесса шифровальщика с помощью Process Explorer или и для дальнейших рекомендаций.

Спойлер: Сноска

Ни один энкодер не способен зашифровать все данные мгновенно, поэтому до окончания шифрования какая-то их часть остается нетронутой. И чем больше времени прошло с начала шифрования, тем меньше нетронутых данных остается. Раз наша задача сохранить, как можно большее их количество, нужно прекратить работу энкодера. Можно, в принципе, начать анализировать список процессов, искать, где в них троян, пытаться его завершить… Но, поверьте мне, выдернутый шнур питания - это гораздо быстрее! Штатное завершение работы Windows неплохая альтернатива, но оно может занять какое-то время, или троян своими действиями может ему препятствовать. Поэтому мой выбор - дернуть шнур. Несомненно, у этого шага есть свои минусы: возможность повреждения файловой системы и невозможность дальнейшего снятия дампа ОЗУ. Поврежденная файловая система для неподготовленного человека проблема посерьезнее, чем энкодер. После энкодера остаются хотя бы файлы, повреждение же таблицы разделов приведет к невозможности загрузки ОС. С другой стороны, грамотный специалист по восстановлению данных ту же таблицу разделов починит без особых проблем, а энкодер до многих файлов может просто не успеть добраться.

Для возбуждения в отношении злоумышленников уголовного дела правоохранительным органам необходим процессуальный повод - ваше заявление о преступлении. Образец заявления

Приготовьтесь к тому, что ваш компьютер будет изъят на какое-то время на экспертизу.

Если у вас откажутся принять заявление - получите письменный отказ и обращайтесь с жалобой в вышестоящий орган полиции (к начальнику полиции вашего города или области).

- ни в коем случае не пытайтесь переустановить операционную систему;

- не удаляйте никаких файлов и почтовых сообщений на Вашем компьютере;

- не запускайте никаких "чистильщиков" временных файлов и реестра;

- не следует сканировать и лечить компьютер антивирусами и антивирусными утилитами, а тем более антивирусными LiveCD, в крайнем случае можно переместить зараженные файлы в карантин антивируса;

Спойлер: Сноска

Для расшифровки наибольшее значение может иметь неприметный файлик на 40 байт во временном каталоге или непонятный ярлык на рабочем столе. Вы наверняка не знаете, будут ли они важны для расшифровки или нет, поэтому лучше не трогайте ничего. Чистка реестра вообще сомнительная процедура, а некоторые энкодеры оставляют там важные для расшифровки следы работы. Антивирусы, конечно, могут найти тело трояна-энкодера. И даже могут его удалить раз и навсегда, но что тогда останется для анализа? Как мы поймем как и чем шифровались файлы? Поэтому лучше оставьте зверька на диске. Еще один важный момент: я не знаю ни одного средства для чистки системы, которое бы принимало в расчет возможность работы энкодера, и сохраняло бы все следы его работы. И, скорее всего, такие средства не появятся. Переустановка системы точно уничтожит все следы трояна, кроме зашифрованных файлов.

- не пытайтесь восстановить зашифрованные файлы самостоятельно;

Спойлер: Сноска

Если у вас за плечами пара лет написания программ, вы действительно понимаете, что такое RC4, AES, RSA и в чем между ними различие, вы знаете, что такое Hiew и что означает 0xDEADC0DE, можете попробовать. Остальным не советую. Допустим, вы нашли какую-то чудо-методику расшифровки файлов и у вас даже получилось расшифровать один файл. Это не гарантия, что методика сработает на всех ваших файлах. Более того, это не гарантия, что по этой методике вы файлы не испортите еще сильнее. Даже в нашей работе бывают неприятные моменты, когда в коде расшифровки обнаруживаются серьезные ошибки, но в тысячах случаев до этого момента код работал как надо.

Теперь, когда понятно, что делать и чего не делать, можно приступать к расшифровке. В теории, расшифровка возможна почти всегда. Это если знать все нужные для нее данные или же обладать неограниченным количеством денег, времени и процессорных ядер. На практике что-то можно будет расшифровать почти сразу. Что-то будет ждать своей очереди пару месяцев или даже лет. За какие-то случаи можно даже и не браться: суперкомпьютер даром на 5 лет в аренду никто не даст. Плохо еще и то, что кажущийся простым случай при детальном рассмотрении оказывается крайне сложным. К кому обращаться, вам решать.

Как восстановить файлы?

- обратитесь в антивирусную лабораторию компании, в которой есть подразделение вирусных аналитиков, занимающихся данной проблемой;

- к тикету приложите зашифрованный троянцем файл (а если возможно и его незашифрованную копию);

- дождитесь ответа вирусного аналитика. В связи с большим количеством запросов это может занять некоторое время.

Адреса с формами отправки зашифрованных файлов :

- Др.Веб (Заявки на бесплатную расшифровку принимаются только от пользователей комплексного антивируса Drweb )

- Лаборатория Касперского (Заявки на бесплатную расшифровку принимаются только от пользователей коммерческих продуктов Лаборатории Касперского )

- ESET, LLC (Заявки на бесплатную расшифровку принимаются только от пользователей коммерческих продуктов ESET )

- The No More Ransom Project (подбор дешифровщиков)

- Шифровальщики - вымогатели (подбор дешифровщиков)

- ID Ransomware (подбор дешифровщиков)

Мы категорически не рекомендуем восстанавливать файлы самостоятельно, так как при неумелых действиях возможно потерять всю информацию, не восстановив ничего!!! К тому же восстановление файлов, зашифрованных некоторыми видами троянов просто невозможно из-за стойкости шифрующего механизма.

Утилиты восстановления удаленных файлов :

Некоторые разновидности троянов-шифровальщиков создают копию шифруемого файла шифруют её, а оригинальный файл удаляют, в таком случае можно воспользоваться одной из утилит для восстановления файлов (желательно использовать портативные версии программ, скачанные и записанные на флеш-накопитель на другом компьютере):Метод для решения проблем с некоторыми версиями Lockdir

- R.saver

- Recuva

- JPEG Ripper - утилита для восстановления поврежденных изображений

- JPGscan описание)

- PhotoRec - утилита для восстановления поврежденных изображений (описание)

Папки, зашифрованные некоторыми версиями Lockdir, можно открыть с помощью архиватора 7-zip

После успешного восстановления данных необходимо проверить систему на наличие вредоносных программ, для этого следует выполнить и создать тему с описанием проблемы в разделе

Восстановление зашифрованных файлов средствами операционной системы.

Для того чтобы восстановить файлы средствами операционной системы необходимо включить защиту системы до того, как троян-шифровальщик попадет на Ваш компьютер. Большая часть троянов-шифровальщиков будет пытаться удалять любые теневые копии на вашем компьютере, но иногда это это сделать не удается (при отсутствии администраторских привилегий и установленных обновлениях Windows), и Вы сможете использовать теневые копии для восстановления поврежденных файлов.

Следует помнить, что команда удаления теневых копий:

Код:

Vssadmin delete shadows

работает только с правами администратора, поэтому после включения защиты необходимо работать только под пользователем с ограниченными правами и внимательно относиться ко всем предупреждениям UAC о попытке повышения прав.

Спойлер: Как включить защиту системы?

Как восстановить предыдущие версии файлов после их повреждения?

Примечание :Восстановление из свойств файла или папки помощью вкладки «Предыдущие версии» доступно только в изданиях Windows 7 не ниже «Профессиональная» . В домашних изданиях Windows 7 и во всех изданиях более новых ОС Windows есть обходной путь (под спойлером).

Спойлер

Второй способ - это использование утилиты ShadowExplorer (вы можете скачать, как установщик, так и портабельную версию утилиты).Запустите программу

Выберите диск и дату, за которую необходимо восстановить файлы

Выберите файл или папку для восстановления и нажмите на нем правой кнопкой мыши

Выберите пункт меню Export и укажите путь к папке, в которую Вы хотите восстановить файлы из теневой копии.

Способы защиты от троянов-шифровальщиковК сожалению способы защиты от троянов-шифровальщиков для обычных пользователей достаточно сложны, так как необходимы настройки политик безопасности или HIPS, разрешающие доступ к файлам только определенным приложениям и не дают 100% защиты при таких случаях, когда троян внедряется в адресное пространство доверенного приложения. Поэтому единственным доступным способом защиты является резервное копирование пользовательских файлов на съемные носители. При этом если таким носителем является внешний жесткий диск или флеш-накопитель, данные носители должны подключаться к компьютеру только на время резервного копирования и быть отключенными все остальное время. Для большей безопасности резервное копирования можно проводить загрузившись с LiveCD . Так же резервное копирование можно проводить на так называемые "облачные хранилища ", предоставляющиеся некоторыми компаниями.

Настройка антивирусных программ для снижения вероятности заражения троянами-шифровальщиками.

Применительно ко всем продуктам:

Необходимо включить модуль самозащиты и установить сложный пароль на настройки антивируса!!!

В последнее время наблюдается всплеск активности нового поколения вредоносных компьютерных программ. Появились они достаточно давно (6 - 8 лет назад), но темпы их внедрения достигли своего максимума именно сейчас. Все чаще можно столкнуться с тем, что вирус зашифровал файлы.

Уже известно, что это не просто примитивные вредоносные ПО, к примеру, (вызывающие появление синего экрана), а серьезные программы, нацеленные на повреждение, как правило, бухгалтерских данных. Они шифруют все имеющиеся файлы, находящиеся в пределах досягаемости, включая данные 1С бухгалтерии, docx, xlsx, jpg, doc, xls, pdf, zip.

Особая опасность рассматриваемых вирусов

Она заключается в том, что при этом применяется RSA-ключ, который привязан к конкретному компьютеру пользователя, ввиду чего универсальный дешифратор (декриптор ) отсутствует. Вирусы, активизированные в одном из компьютеров, могут не сработать в другом.

Опасность также еще в том, что уже более года в Интернете размещены готовые программы-строители (билдеры), позволяющие разработать такого рода вирус даже кулхацкерам (личностям, считающим себя хакерами, но при этом не изучающим программирование).

В настоящее время появились более мощные их модификации.

Способ внедрения данных вредоносных программ

Рассылка вируса производится целенаправленно, как правило, в бухгалтерию компании. Сначала осуществляется сбор е-мейлов отделов кадров, бухгалтерий из таких баз данных, как, например, hh.ru. Далее производится рассылка писем. Они чаще всего содержат просьбу касаемо принятия на определенную должность. К такому письму с резюме, внутри которого реальный документ с имплантированным OLE-объектом (pdf-файл с вирусом).

В ситуациях, когда сотрудники бухгалтерии сразу запускали данный документ, после перезагрузки происходило следующее: вирус переименовал и зашифровал файлы, а затем самоликвидировался.

Такого рода письмо, как правило, адекватно написано и отправлено с неспамерского ящика (имя соответствует подписи). Вакансия всегда запрашивается исходя из профилирующей деятельности компании, ввиду чего подозрения не возникают.

Ни лицензионный "Касперский" (антивирусная программа), ни "Вирус Тотал" (онлайн-сервис проверки вложений на вирусы) не могут обезопасить компьютер в рассматриваемом случае. Изредка некоторые антивирусные программы при сканировании выдают, что во вложении находится Gen:Variant.Zusy.71505.

Как избежать заражения данным вирусом?

Следует проверять каждый полученный файл. Особое внимание уделяется вордовским документам, которые имеют внедренные pdf.

Варианты «зараженных» писем

Их достаточно много. Самые распространенные варианты того, как вирус зашифровал файлы, представлены ниже. Во всех случаях на электронную почту приходят следующие документы:

- Уведомление касательно начала процесса рассмотрения поданного на конкретную компанию судебного иска (в письме предлагается проверить данные посредством перехода по указанной ссылке).

- Письмо из ВАС РФ о взыскании долга.

- Сообщение из Сбербанка относительно увеличения существующей задолженности.

- Уведомление о фиксации нарушения ПДД.

- Письмо из Коллекторского агентства с указанием максимально возможной отсрочки платежа.

Уведомление о шифровании файлов

Оно после заражения появится в корневой папке диска С. Иногда во все каталоги с поврежденным текстом помещаются файлы типа ЧТО_ДЕЛАТЬ.txt, CONTACT.txt. Там пользователя информируют о шифровании его файлов, которое осуществлено посредством надежных криптостойких алгоритмов. А также его предупреждают о нецелесообразности применения сторонних утилит, так как это может привести к окончательному повреждению файлов, что, в свою очередь, приведет к невозможности их последующей расшифровки.

В уведомлении рекомендуется оставить компьютер в неизменном состоянии. В нем указано время хранения предоставленного ключа (как правило, это 2 суток). Прописана точная дата, после которой любого рода обращения будут игнорироваться.

В конце предоставляется е-мейл. Там также говорится, что пользователь должен указать свой ID и что любое из нижеперечисленных действий может привести к ликвидации ключа, а именно:

Как расшифровать файлы, зашифрованные вирусом?

Данного рода шифрование весьма мощное: файлу присваивается такое расширение, как perfect, nochance и пр. Взломать просто невозможно, однако можно попробовать подключить криптоаналитику и отыскать лазейку (в некоторых ситуациях поможет Dr. WEB).

Существует еще 1 способ, как восстановить зашифрованные вирусом файлы, но он подходит не ко всем вирусам, к тому же потребуется вытащить исходный exe вместе с данной вредоносной программой, что достаточно нелегко осуществить после самоликвидации.

Просьба вируса касаемо введения специального кода - незначительная проверка, так как файл к этому моменту уже имеет дешифратор (код от, так сказать, злоумышленников не потребуется). Суть данного способа - вписывание в проникший вирус (в само место сравнения вводимого кода) пустых команд. Результат - вредоносная программа сама запускает дешифровку файлов и тем самым их полностью восстанавливает.

В каждом отдельном вирусе своя специальная функция шифрования, ввиду чего сторонним экзешником (файлом формата exe) расшифровать не получится, или же можно попробовать подобрать вышеуказанную функцию, для чего необходимо все действия осуществлять на WinAPI.

файлы: что делать?

Для проведения процедуры дешифровки потребуется:

Как избежать потери данных из-за рассматриваемого вредоносного ПО?

Стоит знать, что в ситуации, когда вирус зашифровал файлы, для процесса их дешифровки потребуется время. Важным моментом выступает то, что в вышеупомянутом вредоносном ПО существует ошибка, позволяющая сохранить часть файлов, если быстро обесточить компьютер (выдернуть вилку из розетки, выключить сетевой фильтр, вытащить батарею в случае с ноутбуком), как только появится большое количество файлов с ранее указанным расширением.

Еще раз следует подчеркнуть, что главное - это постоянно создавать резервное копирование, но не в другую папку, не на съемный носитель, вставленный в компьютер, так как данная модификация вируса доберётся и до этих мест. Стоит сохранять бэкапы на другом компьютере, на винчестер, который постоянно не присоединен к компьютеру, и в облако.

Относиться следует с подозрением ко всем документам, которые приходят на почту от неизвестных лиц (в виде резюме, накладной, Постановления из ВАС РФ или налоговой и др.). Не надо их запускать на своем компьютере (для этих целей можно выделить нетбук, не содержащий важных данных).

Вредоносная программа *[email protected]: способы устранения

В ситуации, когда вышеуказанный вирус зашифровал файлы cbf, doc, jpg и т. д., существует всего три варианта развития события:

- Самый простой способ избавиться от него - удалить все зараженные файлы (это приемлемо, если только данные не особо важные).

- Зайти в лабораторию антивирусной программы, к примеру, Dr. WEB. Выслать разработчикам несколько зараженных файлов обязательно вместе с ключом для дешифровки, находящегося на компьютере в качестве KEY.PRIVATE.

- Самый затратный способ. Он предполагает оплату запрошенной хакерами суммы за дешифрование зараженных файлов. Как правило, стоимость данной услуги в пределах 200 - 500 долл. США. Это приемлемо в ситуации, когда вирус зашифровал файлы крупной компании, в которой ежедневно протекает существенный информационный поток, и данная вредоносная программа может за считаные секунды нанести колоссальный вред. В связи с этим оплата - самый быстрый вариант восстановления зараженных файлов.

Иногда результативным оказывается и дополнительный вариант. В случае когда вирус зашифровал файлы (paycrypt@gmail_com либо иное вредоносное ПО), может помочь на несколько дней назад.

Программа для дешифровки RectorDecryptor

Если вирус зашифровал файлы jpg, doc, cbf и т. п., то может помочь специальная программа. Для этого сначала потребуется зайти в автозагрузки и отключить все, кроме антивируса. Далее необходимо перезагрузить компьютер. Просмотреть все файлы, выделить подозрительные. В поле под названием «Команда» указано месторасположение конкретного файла (внимание уделять стоит приложениям, не имеющим подписи: производитель - нет данных).

Все подозрительные файлы надо удалить, после чего потребуется почистить кэши браузеров, временные папки (для этого подойдет программа CCleaner).

Чтобы приступить к дешифровке, необходимо скачать вышеуказанную программу. Затем запустить ее и нажать кнопку «Начать проверку», указав измененные файлы и их расширение. В современных версиях данной программы можно указать лишь сам зараженный файл и нажать кнопку «Открыть». После этого файлы будут расшифрованы.

Впоследствии утилита автоматически осуществляет проверку всех компьютерных данных, включая файлы, находящиеся на присоединенном сетевом диске, и дешифрует их. Данный процесс восстановления может занять несколько часов (в зависимости от объема работы и быстродействия компьютера).

В итоге все будут расшифрованы в ту же самую директорию, где они находились первоначально. В завершение останется лишь удалить все имеющиеся файлы с подозрительным расширением, для чего можно проставить галочку в запросе «Удалять зашифрованные файлы после успешной расшифровки», нажав предварительно кнопку «Изменить параметры проверки». Однако лучше ее не ставить, так как в случае неудачной дешифровки файлов они могут удалиться, и впоследствии придется их сначала восстанавливать.

Итак, если вирус зашифровал файлы doc, cbf, jpg т. д., не следует торопиться с оплатой кода. Может, он и не понадобится.

Нюансы удаления зашифрованных файлов

При попытке ликвидации всех поврежденных файлов посредством стандартного поиска и последующего удаления может начаться зависание и замедление работы компьютера. В связи с этим для данной процедуры стоит воспользоваться специальной После ее запуска необходимо вписать следующее: del «<диск>:\*.<расширение зараженного файла>» /f /s.

Обязательно надо удалить такие файлы, как «Прочти-меня.txt», для чего в той же командной строке следует указать: del «<диск>:\*.<имя файла>»/f /s.

Таким образом, можно отметить, что в случае, если вирус переименовал и зашифровал файлы, то не стоит сразу тратить средства на покупку ключа у злоумышленников, сначала стоит попробовать разобраться в проблеме самостоятельно. Лучше вложить деньги в приобретение специальной программы для расшифровки поврежденных файлов.

Напоследок стоит напомнить, что в данной статье рассматривался вопрос касаемо того, как расшифровать файлы, зашифрованные вирусом.

Не так давно в интернетах появился новый вирус (и множество его модификаций), шифрующий файлы на вашем компьютере и предлагающий за деньги заказать программу для их расшифровки. При этом зашифрованные файлы переименовываются и получают имена вроде этого

DSC00122.JPG.[email protected]_XO101

Выделенная часть состоит из e-mail’а автора вируса (на который «жертва» вируса будет отправлять запрос на расшифровку) и идентификатора модификации вируса. Каждая модификация вируса имеет свой собственный алгоритм шифрования и соответственно, требует своего расшифровщика.

К счастью, разработчики из Dr.Web вплотную занялись этим вопросом и готовы предоставлять специальную утилиту, которая расшифровывает испорченные вирусом файлы. Для удобства ниже я выкладываю саму утилиту и краткую инструкцию по её использованию.

(пароль — имя моего сайта без «http://»)

Ниже — краткая инструкция.

Скачайте утилиту для восстановления, распакуйте архив в пустую папку с простым именем (например, «C:\_dec «). Затем запустите командную строку (Пуск — Запустить — cmd) и наберите там следующее:

Здесь «[email protected]_XO101 » — это префикс, с которым переименованы вирусом ваши файлы, обратите внимание на точку в начале. А c:\myfiles\ — это папка, в которой лежат ваши закодированные файлы. После запуска программа откроет окно с подтверждением

И после нажатия на кнопку «Продолжить» начнёт автоматическое лечение. По завершению работы программы вы получите отчёт, а все раскодированные файлы будут лежать рядом с закодированными в указанной вами папке (закодированные версии файлов программа не удаляет).

Авторы программы не гарантируют 100% лечение всех файлов, а у меня нет возможности проверить её работу на большом количестве файлов, поэтому просьба: у кого получилось вылечить этой утилитой файлы (или не получилось) — отпишитесь в комментариях.

На этом всё! Будьте здоровы!

P.S. А чтобы ситуация с заражением компьютера не повторилась вновь, приобретите уже нормальный антивирусник . Я использую Kaspersky Internet Security , но судя по всему Dr.Web тоже неплох. Поверьте моему опыту, полторы тыщи рублей в год за спокойствие и уверенность в завтрашнем дне — это смешная цена.

И с каждым годом появляются все новые и новые... интереснее и интереснее. Наиболее популярный последнее время вирус (Trojan-Ransom.Win32.Rector), который шифрует все ваши файлы (*.mp3, *.doc, *.docx, *.iso, *.pdf, *.jpg, *.rar и т.д.). Проблема состоит в том, что расшифровать подобные файлы крайне сложно и долго, в зависимости от типа шифрования, расшифровка может затянуться на недели, месяцы и даже годы. На мой взгляд, этот вирус на данный момент, апогей по опасности среди остальных вирусов. Особенно он опасен для домашних компьютеров/ ноутбуков, поскольку большинство пользователей не делают резервную копию данных и при зашифровке файлов теряют все данные. Для организаций этот вирус меньше опасен, поскольку они делают резервные копии важных данных и в случае заражения, просто восстанавливают их, естественно после удаления вируса. С этим вирусом я встречался несколько раз, опишу как это происходило и к чему приводило.

Первый раз с вирусом зашифровывающим файлы я познакомился в начале 2014 года. Со мной связался администратор с другого города и сообщил пренеприятнейшее известие - Все файлы, на файловом сервере зашифрованы! Заражение произошло элементарным способом- в бухгалтерию пришло письмо с вложение "Акт что-то там.pdf.exe" как вы понимаете они открыли этот EXE файл и процесс пошел... он зашифровал все личные файлы на компьютере и перешел на файловый сервер (он был подключен сетевым диском). Начали с администратором копать информацию в Интернете... на тот момент никакого решения не было... все писали, что такой вирус есть, как лечить его не известно, расшифровать файлы не удается, возможно поможет отправка файлов Касперскому, Dr Web или Nod32. Отправить им можно только, если пользуетесь их антивирусными программами (есть лицензии). Мы отправили файлы в Dr Web и Nod32, результатов - 0, уже не помню что говорили в Dr Web, а в Nod 32 вообще замолчали и никакого ответа от них я не дождался. В общем все было печально и решения мы так и не нашли, часть файлов восстановили с бэкапа.

История вторая- буквально на днях (середина октября 2014) мне позвонили с организации с просьбой решить проблему с вирусом, как вы понимаете все файлы на компьютере были зашифрованы. Вот пример того как это выглядело.

Как вы можете заметить к каждому файлу было добавлено расширение *.AES256. В каждой папке был файл "Внимание_открой-меня.txt" в котором были контакты для связи.

При попытки открыть эти файлы открывалась программа с контактами для связи с авторами вируса для оплаты расшифровки. Само собой связаться с ними я не рекомендую, и платить за код тоже, поскольку вы их только поддержите финансово и не факт что получите ключ расшифровки.

Заражение произошло при установке программы скаченной с Интернета. Самое удивительное было, то, что когда они заметили, что файлы изменились (изменились иконки и расширение файлов) то ничего не предприняли и дальше продолжали работать, а тем временем шифровальщик продолжал шифровать все файлы.

Внимание!! ! Если вы заметили шифрование файлов на компьютере (изменение иконок, изменение расширения) сразу же выключайте компьютер/ ноутбук, и уже с другого устройства ищите решение (с другого компьютера/ ноутбука, телефона, планшета) или обращайтесь к IT специалистам. Чем дольше ваш компьютер/ ноутбук будет включен, тем больше файлов он зашифрует.

В общем, я уже хотел отказаться от помощи им, но решил полазить в Интернете, может уже появилось решение для этой проблемы. В результате поисков прочитал массу информации о том, что расшифровке не поддается, что нужно отправлять файлы в антивирусные компании (Касперскому, Dr Web или Nod32) - спасибо был опыт.

Наткнулся на утилиту от Касперского -RectorDecryptor. И о чудо- файлы удалось расшифровать. Ну обо все по порядку...

Первым делом необходимо остановить работу шифровальщика. Не найдетесь на антивирусы, поскольку уставленный Dr Web ничего не нашел. Первым делом я зашел в автозагрузки и отключил все автозагрузки (кроме антивируса). Перезагрузил компьютер. Затем начал смотреть, что за файлы были в автозагрузки.

Как можете заметить в поле "Команда" указано где лежит файл, особое внимание требуется удалить приложениям без подписи (Производитель -Нет данных). В общем нашел и удалил зловреда и еще не понятные для меня файлы. После этого почистил временные папки и кэши браузеров, лучше всего для этих целей воспользоваться программой CCleaner .

Далее приступил к расшифровке файлов, для этого скачал программу для расшифровки RectorDecryptor . Запустил и увидел довольно аскетичный интерфейс утилиты.

Нажал "Начать проверку", указал расширение, которое было у всех измененных файлов.

И указал зашифрованный файл. В более новых версия RectorDecryptor можно просто указывать зашифрованный файл. Нажмите кнопку "Открыть".

Тада-а-а-ам!!! Произошло чудо и файл был расшифрован.

После этого утилита автоматически проверяет все файлы компьютера + файлы на подключенном сетевом диске и расшифровывает их. Процесс расшифровки может затянуться на несколько часов (зависит от количества зашифрованных файлов и быстродействия вашего компьютера).

В результате все зашифрованные файлы были успешно расшифрованы в туже директорию, где находились изначально.

Осталось удалить все файлы с расширение.AES256, это можно было сделать, поставив галочку "Удалять зашифрованные файлы после успешной расшифровки", если нажать "Изменить параметры проверки" в окне RectorDecryptor.

Но помните, что лучше эту галочку не ставить, поскольку в случае, не удачной расшифровки файлов они удаляться и для того, что бы их снова попытаться расшифровать придется для начала их восстановить .

При попытки удалить все зашифрованные файлы с помощью стандартного поиска и удаления, я наткнулся на зависания и крайне медленную работу компьютера.

Поэтому для удаления лучше всего воспользоваться командной строкой, запустите ее и пропишите del "<диск>:\*.<расширение зашифрованного файла>" /f /s . В моем случае del "d:\*.AES256" /f /s.

Не забывайте удалить файлы "Внимание_открой-меня.txt", для этого в командной строке воспользуйтесь командой del "<диск>:\*.<имя файла>" /f /s,

например

del "d:\

Внимание_открой-меня.txt" /f /s

Таким образом, вирус был побежден и файлы восстановлены. Хочу предупредить, что данный способ поможет не всем, все дело в том, что Каперский в этой утилите собрал все известные ключи для расшифровки (из тех файлов, которые оправляли заразившиеся вирусом) и методом перебора подбирает ключи и расшифровывает. Т.е. если ваши файлы зашифрованы вирусом с еще не известным ключом, тогда этот способ не поможет... придется отправлять зараженные файлы антивирусным компаниям -Касперскому, Dr Web или Nod32 для их расшифровки.